Terça-feira, 10 de março de 2026

Terça-feira, 10 de março de 2026

Por Redação O Sul | 4 de julho de 2025

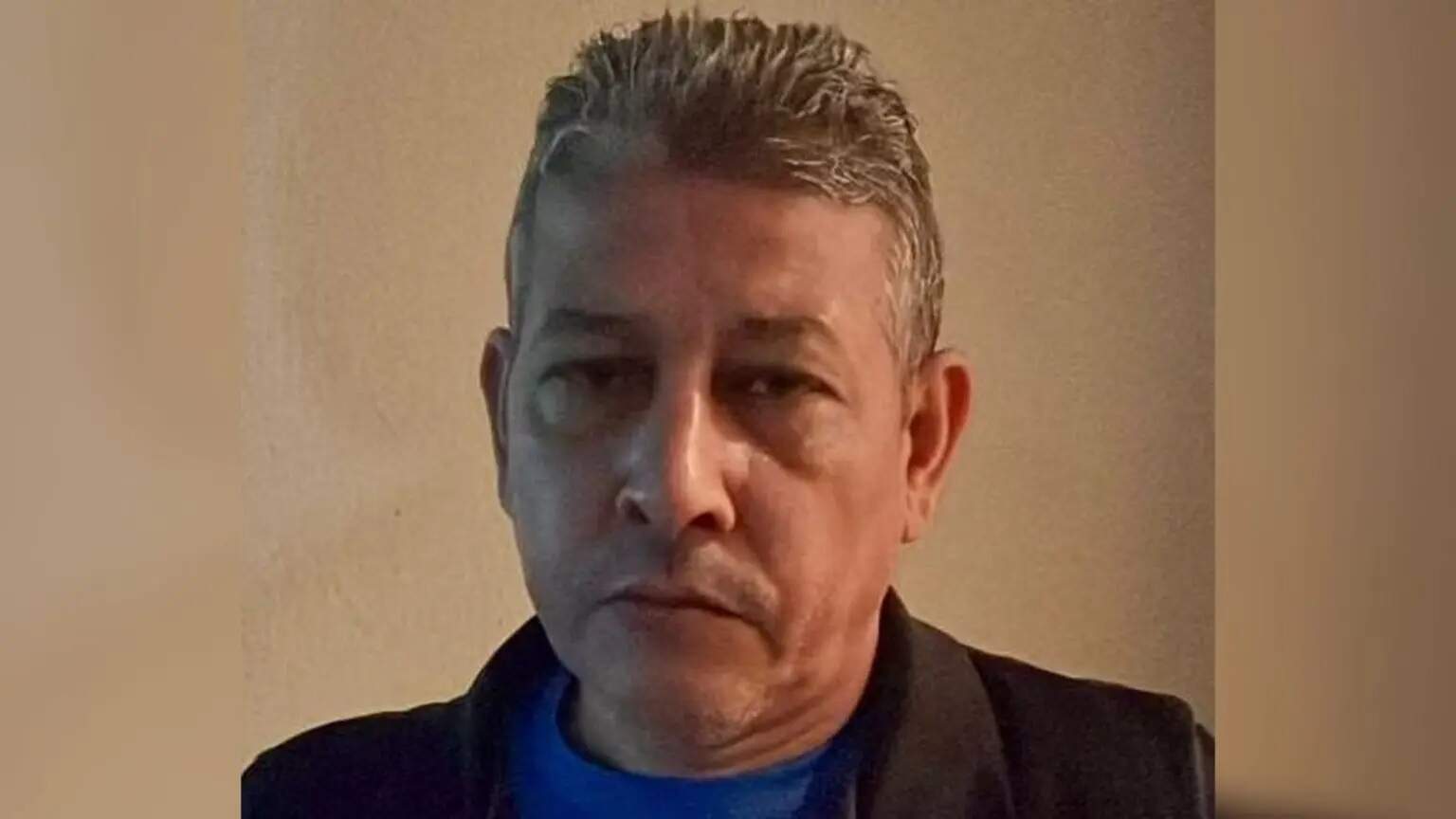

João Nazareno Roque é funcionário de uma empresa que interliga bancos menores aos sistemas do Banco Central, como o Pix.

Foto: ReproduçãoO homem preso suspeito de envolvimento em um dos maiores ataques hackers ao sistema financeiro brasileiro é um operador de TI de 48 anos que começou como eletricista predial, foi técnico de instalação de TV a cabo e entrou na faculdade de tecnologia aos 42.

João Nazareno Roque é funcionário da C&M, uma empresa que interliga bancos menores aos sistemas do Banco Central, como o Pix. Ele foi detido no bairro City Jaraguá, na Zona Norte de São Paulo. Segundo a polícia, ele vendeu por R$ 5 mil a sua senha de acesso a um sistema sigiloso e depois, por mais R$ 10 mil, participou da criação de um sistema para permitir os desvios. Roque relatou ainda que só se comunicava com os criminosos por celular e não os conhece pessoalmente. Além disso, contou que trocou de celular a cada 15 dias para não ser rastreado.

O ataque cibernético que afetou pelo menos seis instituições financeiras causou alvoroço no mercado financeiro na quarta-feira (2). O suspeito de facilitar o ataque hacker tem 20 anos de experiência como eletricista predial e residencial, leitura e interpretação de projetos no autoCad, segundo perfil na rede social LinkedIn. Ele também atuou durante quatro anos como técnico de instalação de TV a cabo NET.

Em seu perfil, diz que tem uma “pequena experiência com tecnologia, relacionada a ligação de câmeras, computadores e distribuição de ramais na suíte de rede”.

Ao falar de sua trajetória profissional nas redes sociais, ele se apresenta como alguém que se destacou por “investir em um curso superior”, “com muita vontade e engajamento para aprender e agregar na tão sonhada recolocação na área”.

“Tenho idade onde muitos esperam já estar em cargos c-level [liderança], mas estou aqui com muita vontade de recomeçar. Com o brilho nos olhos e disposição de um menino para dar o meu melhor, bem como aprender tudo o que puder”, escreveu ele ao falar sobre o ingresso na área de tecnologia.

Após o curso superior, que durou de 2020 a 2023, ele se tornou desenvolvedor back-end júnior, profissional responsável por construir e manter a parte dos sistemas projetados que não são visíveis para o usuário final.

Foi por conta dessa função na C&M que ele foi aliciado pelos hackers. Ele contou em depoimento à delegacia de Crimes Cibernéticos que foi abordado na saída de um bar na capital paulista para dar sua senha aos criminosos e rodar códigos no sistema para gerar as fraudes.

Em depoimento à polícia, Roque afirmou que o primeiro contato com os hackers aconteceu em março, quando um homem o abordou e demonstrou conhecer detalhes sobre seu trabalho. Dias depois, ele recebeu uma ligação via WhatsApp com a proposta de entregar suas credenciais em troca de R$ 5 mil. Após o pagamento, João forneceu login e senha corporativos. Duas semanas depois, criou uma conta na plataforma Notion para receber instruções sobre como operar o sistema remotamente e, em seguida, passou a executar comandos a partir do próprio computador.

De acordo com o depoimento de Roque, ele recebeu dois pagamentos: R$ 5 mil pelo fornecimento do login e senha corporativos da empresa C&M. O pagamento foi feito via motoboy, que também recolheu os dados de acesso; e R$ 10 mil por continuar inserindo comandos no sistema a partir do próprio computador, a serviço do grupo criminoso. Esse segundo valor também foi pago em notas de R$ 100, novamente via motoboy.

A empregadora do suspeito informou em nota que segue colaborando com as autoridades competentes nas investigações.

“Desde o primeiro momento, foram adotadas todas as medidas técnicas e legais cabíveis, mantendo os sistemas da empresa sob rigoroso monitoramento e controle de segurança”, diz trecho do comunicado.

Segundo a empresa, a estrutura de proteção da CMSW foi decisiva para identificar a origem do acesso indevido e contribuir com o avanço das apurações em curso.

“Até o momento, as evidências apontam que o incidente decorreu do uso de técnicas de engenharia social para o compartilhamento indevido de credenciais de acesso, e não de falhas nos sistemas ou na tecnologia da CMSW. Reforçamos que a CMSW não foi a origem do incidente e permanece plenamente operacional, com todos os seus produtos e serviços funcionando normalmente”, completou a C&M na nota.

Os comentários estão desativados.